题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

关于MAC表溢出攻击,以下哪一项描述是错误的?()

A.MAC表能够存储的转发项是有限的

B.交换机无法鉴别MAC帧的源MAC地址和接收端口之间的绑定关系

C.交换机广播没有转发项与之匹配的MAC帧

D.不允许存在多个MAC地址不同但转发端口相同的转发项

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.MAC表能够存储的转发项是有限的

B.交换机无法鉴别MAC帧的源MAC地址和接收端口之间的绑定关系

C.交换机广播没有转发项与之匹配的MAC帧

D.不允许存在多个MAC地址不同但转发端口相同的转发项

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“关于MAC表溢出攻击,以下哪一项描述是错误的?()”相关的问题

更多“关于MAC表溢出攻击,以下哪一项描述是错误的?()”相关的问题

A.能够制造各种陷阱误导攻击者,造成攻击者对网络结构、攻击目标、漏洞分布的错误认知

B.诱捕器通过伪装真实业务和漏洞误导攻击者,使攻击者攻击诱捕器

C.攻击者在目标设备上安装程序的行为也能够被诱捕器捕获

D.网络诱捕技术能够针对攻击者攻击过程全程诱骗,给攻击者已攻击到目标的假象,但实际是在确认攻击意图并准备实施阻断

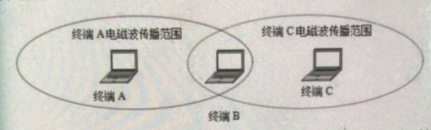

A.两个MAC帧在终端B发生冲突

B.终端A和终端C能够检测到该冲突

C.两个MAC帧在终端A和终端C发生冲突

D.两个MAC帧没有发生冲突

A.ST段的移位以V2-V4最显著

B.原因为自主神经功能紊乱

C.ST段抬高并伴有对应导联的ST段的压低

D.有些患者表现为家族性的早负极综合症

E.节律多表现为窦缓或窦律

A.IP分组的源IP地址改为192.1.2.254

B.IP分组的源IP地址改为192.1.1.254

C.IP分组被重新封装成源MAC地址为0000.0c63.6965的MAC帧

D.IP分组被重新封装成源MAC地址为0000.0c07.ac06的MAC帧

A.直观演示协议作用过程

B.完成各种类型网络设计、调试过程

C.完成网络设备配置过程

D.仿真Cisco全部网络设备

A.计算机网络是互相连接的自治系统集合

B.计算机网络体系结构是分层结构

C.计算机之间通信必须遵循TCP/IP

D.对等层之间通过协议规范通信过程